Kubernetes 部署 Ingress 控制器 Traefik v2.4

系统环境:

- Traefik 版本:v2.4.3

- Kubernetes 版本:1.20.1

参考地址:

- Traefik 2.4 官方文档

- Kubernetes Gateway API

- Traefik RCD 路由规则参考地址

- Traefik Gateway API 参考地址

- Traefik Ingress 路由规则参考地址

示例部署文件:

一、Traefik 简介

Traefik 是一个流行的 HTTP 反向代理和负载均衡器,使用 Traefik 可以很方便的与现在流程的基础架构组件(如 Docker、Swarm、Kubernetes、Marathon、Consul、Etcd、Rancher、Amazon ECS …)集成,并可以针对不同的组件实现动态配置。

二、Kubernetes Gateway API 简介

在 Traefik v2.4 版本中增加了对 Kubernetes Gateway API 的支持。所以这里我们简单介绍下 Kubernetes Gateway API。

1、Gateway API 是什么

Gateway API 是由 SIG-NETWORK 社区管理的一个开源项目。该项目的目标是在 Kubernetes 生态系统内发展服务网络 API。网关 API 提供了用于暴露 Kubernetes 应用程序的 Service、Ingress 等。

2、Gateway API 的目标

Gateway API 旨在通过提供可表达的,可扩展的,面向角色的接口来改善服务网络,这些接口已由许多供应商实施并获得了广泛的行业支持。

网关 API 是 API 资源(服务、网关类、网关、HTTPRoute、TCPRoute等)的集合。这些资源共同为各种网络用例建模。

Gateway API 如何根据 Ingress 等当前标准进行改进?

- 更具表现力: 它们表达了更多的核心功能,比如基于 header 的匹配、traffic 流量加权,以及其他只能通过 Ingress 中自定义方式才能实现的功能。

- 更具扩展性: 它们允许自定义资源在API的不同层上链接。这允许在API结构中的适当位置进行更细粒度的定制。。

- 面向角色: 它们被分离成不同的 API 资源,这些 API 资源映射到 Kubernetes 上运行应用程序的公共角色。。

- 通用: 这不是改进,而是应保持不变。就像Ingress是具有许多实现的通用规范一样,Gateway API也被设计为受许多实现支持的可移植规范。

其他一些值得注意的功能包括…

- 共享网关: 通过允许独立的路由资源绑定到同一网关,它们可以共享负载衡器和 VIP。这使团队可以安全地共享基础结构,而无需直接协调。

- 带类型的后端引用: 使用带类型的后端引用,路由可以引用Kubernetes Services,也可以引用任何类型的设计为网关后端的Kubernetes资源。

- 跨命名空间引用: 跨不同 Namespace 的路由可以绑定到同一网关。这允许共享网络基础设施,尽管对工作负载进行了 Namespace 分割。

- 类: GatewayClasses 形式化负载平衡实现的类型。这些类使用户可以轻松而明确地了解哪些功能可以用作资源模型本身。

如果想了解更多内容,可以访问 Kubernetes Gateway API 文档 。

三、Kubernetes 部署 Traefik

Traefik 最新推出了 v2.4 版本,这里将 Traefik 升级到最新版本,简单的介绍了下如何在 Kubernetes 环境下安装与配置 Traefik v2.4。

当部署完 Traefik 后还需要创建外部访问 Kubernetes 内部应用的路由规则,Traefik 目前支持三种方式创建路由规则方式,一种是创建 Traefik 自定义 Kubernetes CRD 资源,另一种是创建 Kubernetes Ingress 资源,还有就是 v2.4 版本对 Kubernetes 扩展 API Kubernetes Gateway API 适配的一种方式,创建 GatewayClass、Gateway 与 HTTPRoute 资源。

注意:这里 Traefik 是部署在 Kube-system Namespace 下,如果不想部署到配置的 Namespace,需要修改下面部署文件中的 Namespace 参数。

1、创建 CRD 资源

在 Traefik v2.0 版本后,开始使用 CRD(Custom Resource Definition)来完成路由配置等,所以需要提前创建 CRD 资源。

#创建 traefik-crd.yaml 文件

apiVersion: apiextensions.k8s.io/v1beta1kind: CustomResourceDefinitionmetadata: name: ingressroutes.traefik.containo.usspec: group: traefik.containo.us version: v1alpha1 names: kind: IngressRoute plural: ingressroutes singular: ingressroute scope: Namespaced---apiVersion: apiextensions.k8s.io/v1beta1kind: CustomResourceDefinitionmetadata: name: middlewares.traefik.containo.usspec: group: traefik.containo.us version: v1alpha1 names: kind: Middleware plural: middlewares singular: middleware scope: Namespaced---apiVersion: apiextensions.k8s.io/v1beta1kind: CustomResourceDefinitionmetadata: name: ingressroutetcps.traefik.containo.usspec: group: traefik.containo.us version: v1alpha1 names: kind: IngressRouteTCP plural: ingressroutetcps singular: ingressroutetcp scope: Namespaced---apiVersion: apiextensions.k8s.io/v1beta1kind: CustomResourceDefinitionmetadata: name: ingressrouteudps.traefik.containo.usspec: group: traefik.containo.us version: v1alpha1 names: kind: IngressRouteUDP plural: ingressrouteudps singular: ingressrouteudp scope: Namespaced---apiVersion: apiextensions.k8s.io/v1beta1kind: CustomResourceDefinitionmetadata: name: tlsoptions.traefik.containo.usspec: group: traefik.containo.us version: v1alpha1 names: kind: TLSOption plural: tlsoptions singular: tlsoption scope: Namespaced---apiVersion: apiextensions.k8s.io/v1beta1kind: CustomResourceDefinitionmetadata: name: tlsstores.traefik.containo.usspec: group: traefik.containo.us version: v1alpha1 names: kind: TLSStore plural: tlsstores singular: tlsstore scope: Namespaced---apiVersion: apiextensions.k8s.io/v1beta1kind: CustomResourceDefinitionmetadata: name: traefikservices.traefik.containo.usspec: group: traefik.containo.us version: v1alpha1 names: kind: TraefikService plural: traefikservices singular: traefikservice scope: Namespaced---apiVersion: apiextensions.k8s.io/v1beta1kind: CustomResourceDefinitionmetadata: name: serverstransports.traefik.containo.usspec: group: traefik.containo.us version: v1alpha1 names: kind: ServersTransport plural: serverstransports singular: serverstransport scope: Namespaced#创建 Traefik CRD 资源

$ kubectl apply -f traefik-crd.yaml2、创建 RBAC 权限

Kubernetes 在 1.6 版本中引入了基于角色的访问控制(RBAC)策略,方便对 Kubernetes 资源和 API 进行细粒度控制。Traefik 需要一定的权限,所以,这里提前创建好 Traefik ServiceAccount 并分配一定的权限。

# 创建 traefik-rbac.yaml 文件:

## ServiceAccountapiVersion: v1kind: ServiceAccountmetadata: namespace: kube-system name: traefik-ingress-controller---## ClusterRolekind: ClusterRoleapiVersion: rbac.authorization.k8s.io/v1beta1metadata: name: traefik-ingress-controller namespace: kube-systemrules: - apiGroups: - "" resources: - services - endpoints - secrets verbs: - get - list - watch - apiGroups: - extensions - networking.k8s.io resources: - ingresses - ingressclasses verbs: - get - list - watch - apiGroups: - extensions - networking.k8s.io resources: - ingresses/status verbs: - update - apiGroups: - traefik.containo.us resources: - ingressroutes - ingressroutetcps - ingressrouteudps - middlewares - tlsoptions - tlsstores - traefikservices - serverstransports verbs: - get - list - watch - apiGroups: - networking.x-k8s.io resources: - gatewayclasses - gatewayclasses/status - gateways verbs: - get - list - watch - apiGroups: - networking.x-k8s.io resources: - gatewayclasses/status verbs: - get - patch - update - apiGroups: - networking.x-k8s.io resources: - gateways/status verbs: - get - patch - update - apiGroups: - networking.x-k8s.io resources: - httproutes verbs: - create - delete - get - list - patch - update - watch - apiGroups: - networking.x-k8s.io resources: - httproutes/status verbs: - get - patch - update---## ClusterRoleBindingkind: ClusterRoleBindingapiVersion: rbac.authorization.k8s.io/v1beta1metadata: name: traefik-ingress-controllerroleRef: apiGroup: rbac.authorization.k8s.io kind: ClusterRole name: traefik-ingress-controllersubjects: - kind: ServiceAccount name: traefik-ingress-controller namespace: kube-system#创建 Traefik RBAC 资源

- -n:指定部署的 Namespace

$ kubectl apply -f traefik-rbac.yaml -n kube-system3、创建 Traefik 配置文件

由于 Traefik 配置很多,通过 CLI 定义不是很方便,一般时候都会通过配置文件配置 Traefik 参数,然后存入 ConfigMap,将其挂入 Traefik 中。

#创建 traefik-config.yaml 文件

下面配置中可以通过配置 kubernetesCRD 与 kubernetesIngress 和 kubernetesGateway 三项参数,让 Traefik 支持 CRD、Ingress 与 kubernetesGateway 三种路由配置方式。

kind: ConfigMapapiVersion: v1metadata: name: traefik-configdata: traefik.yaml: |- ping: "" ## 启用 Ping serversTransport: insecureSkipVerify: true ## Traefik 忽略验证代理服务的 TLS 证书 api: insecure: true ## 允许 HTTP 方式访问 API dashboard: true ## 启用 Dashboard debug: false ## 启用 Debug 调试模式 metrics: prometheus: "" ## 配置 Prometheus 监控指标数据,并使用默认配置 entryPoints: web: address: ":80" ## 配置 80 端口,并设置入口名称为 web websecure: address: ":443" ## 配置 443 端口,并设置入口名称为 websecure providers: kubernetesCRD: "" ## 启用 Kubernetes CRD 方式来配置路由规则 kubernetesIngress: "" ## 启用 Kubernetes Ingress 方式来配置路由规则 kubernetesGateway: "" ## 启用 Kubernetes Gateway API experimental: kubernetesGateway: true ## 允许使用 Kubernetes Gateway API log: filePath: "" ## 设置调试日志文件存储路径,如果为空则输出到控制台 level: error ## 设置调试日志级别 format: json ## 设置调试日志格式 accessLog: filePath: "" ## 设置访问日志文件存储路径,如果为空则输出到控制台 format: json ## 设置访问调试日志格式 bufferingSize: 0 ## 设置访问日志缓存行数 filters: #statusCodes: ["200"] ## 设置只保留指定状态码范围内的访问日志 retryAttempts: true ## 设置代理访问重试失败时,保留访问日志 minDuration: 20 ## 设置保留请求时间超过指定持续时间的访问日志 fields: ## 设置访问日志中的字段是否保留(keep 保留、drop 不保留) defaultMode: keep ## 设置默认保留访问日志字段 names: ## 针对访问日志特别字段特别配置保留模式 ClientUsername: drop headers: ## 设置 Header 中字段是否保留 defaultMode: keep ## 设置默认保留 Header 中字段 names: ## 针对 Header 中特别字段特别配置保留模式 User-Agent: redact Authorization: drop Content-Type: keep #tracing: ## 链路追踪配置,支持 zipkin、datadog、jaeger、instana、haystack 等 # serviceName: ## 设置服务名称(在链路追踪端收集后显示的服务名) # zipkin: ## zipkin配置 # sameSpan: true ## 是否启用 Zipkin SameSpan RPC 类型追踪方式 # id128Bit: true ## 是否启用 Zipkin 128bit 的跟踪 ID # sampleRate: 0.1 ## 设置链路日志采样率(可以配置0.0到1.0之间的值) # httpEndpoint: http://localhost:9411/api/v2/spans ## 配置 Zipkin Server 端点#创建 Traefik ConfigMap 资源

- -n: 指定程序启的 Namespace

$ kubectl apply -f traefik-config.yaml -n kube-system4、节点设置 Label 标签

由于是 Kubernetes DeamonSet 这种方式部署 Traefik,所以需要提前给节点设置 Label,这样当程序部署时会自动调度到设置 Label 的节点上。

#节点设置 Label 标签

- 格式:kubectl label nodes [节点名] [key=value]

$ kubectl label nodes k8s-node-2-12 IngressProxy=true#查看节点是否设置 Label 成功

$ kubectl get nodes --show-labels

NAME STATUS ROLES VERSION LABELSk8s-master-2-11 Ready master v1.20.1 kubernetes.io/hostname=k8s-master-2-11,node-role.kubernetes.io/master=k8s-node-2-12 Ready <none> v1.20.1 kubernetes.io/hostname=k8s-node-2-12,IngressProxy=truek8s-node-2-13 Ready <none> v1.20.1 kubernetes.io/hostname=k8s-node-2-13k8s-node-2-14 Ready <none> v1.20.1 kubernetes.io/hostname=k8s-node-2-14如果想删除标签,可以使用 “kubectl label nodes k8s-node-2-12 IngressProxy-” 命令

5、安装 Kubernetes Gateway CRD 资源

由于目前 Kubernetes 集群上默认没有安装 Service APIs,我们需要提前安装 Gateway API 的 CRD 资源,需要确保在 Traefik 安装之前启用 Service APIs 资源。

$ kubectl apply -k "github.com/kubernetes-sigs/service-apis/config/crd?ref=v0.1.0"参考于 traefik 博客 Traefik Kubernetes Service API 入门,详情可以进入该博客了解更多。

6、Kubernetes 部署 Traefik

下面将用 DaemonSet 方式部署 Traefik,便于在多服务器间扩展,用 hostport 方式绑定服务器 80、443 端口,方便流量通过物理机进入 Kubernetes 内部。

#创建 traefik 部署 traefik-deploy.yaml 文件

apiVersion: v1kind: Servicemetadata: name: traefik labels: app: traefikspec: ports: - name: web port: 80 - name: websecure port: 443 - name: admin port: 8080 selector: app: traefik---apiVersion: apps/v1kind: DaemonSetmetadata: name: traefik-ingress-controller labels: app: traefikspec: selector: matchLabels: app: traefik template: metadata: name: traefik labels: app: traefik spec: serviceAccountName: traefik-ingress-controller terminationGracePeriodSeconds: 1 containers: - image: traefik:v2.4.3 name: traefik-ingress-lb ports: - name: web containerPort: 80 hostPort: 80 ## 将容器端口绑定所在服务器的 80 端口 - name: websecure containerPort: 443 hostPort: 443 ## 将容器端口绑定所在服务器的 443 端口 - name: admin containerPort: 8080 ## Traefik Dashboard 端口 resources: limits: cpu: 2000m memory: 1024Mi requests: cpu: 1000m memory: 1024Mi securityContext: capabilities: drop: - ALL add: - NET_BIND_SERVICE args: - --configfile=/config/traefik.yaml volumeMounts: - mountPath: "/config" name: "config" readinessProbe: httpGet: path: /ping port: 8080 failureThreshold: 3 initialDelaySeconds: 10 periodSeconds: 10 successThreshold: 1 timeoutSeconds: 5 livenessProbe: httpGet: path: /ping port: 8080 failureThreshold: 3 initialDelaySeconds: 10 periodSeconds: 10 successThreshold: 1 timeoutSeconds: 5 volumes: - name: config configMap: name: traefik-config tolerations: ## 设置容忍所有污点,防止节点被设置污点 - operator: "Exists" nodeSelector: ## 设置node筛选器,在特定label的节点上启动 IngressProxy: "true"#Kubernetes 部署 Traefik

$ kubectl apply -f traefik-deploy.yaml -n kube-system到此 Traefik v2.4 应用已经部署完成。

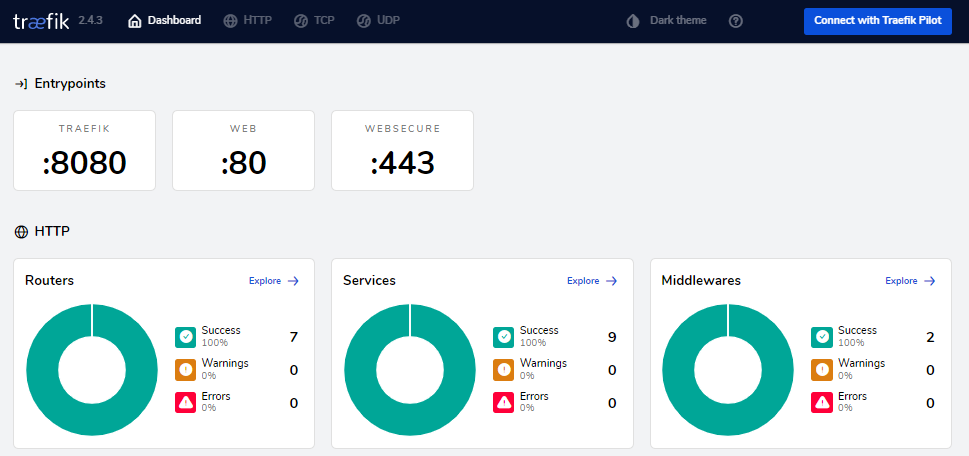

四、配置路由规则

Traefik 应用已经部署完成,但是想让外部访问 Kubernetes 内部服务,还需要配置路由规则,上面部署 Traefik 时开启了 Traefik Dashboard,这是 Traefik 提供的视图看板,所以,首先配置基于 HTTP 的 Traefik Dashboard 路由规则,使外部能够访问 Traefik Dashboard。然后,再配置基于 HTTPS 的 Kubernetes Dashboard 的路由规则,这里分别使用 CRD、Ingress 和 Kubernetes Gateway API 三种方式进行演示。

1、方式一:使用 CRD 方式配置 Traefik 路由规则

使用 CRD 方式创建路由规则可言参考 Traefik 文档 Kubernetes IngressRoute

(1)、配置 HTTP 路由规则 (Traefik Dashboard 为例)

#创建 Traefik Dashboard 路由规则 traefik-dashboard-route.yaml 文件

apiVersion: traefik.containo.us/v1alpha1kind: IngressRoutemetadata: name: traefik-dashboard-routespec: entryPoints: - web routes: - match: Host(`traefik.mydlq.club`) kind: Rule services: - name: traefik port: 8080#创建 Traefik Dashboard 路由规则对象

$ kubectl apply -f traefik-dashboard-route.yaml -n kube-system(2)、配置 HTTPS 路由规则(Kubernetes Dashboard 为例)

这里我们创建 Kubernetes 的 Dashboard 看板创建路由规则,它是 Https 协议方式,由于它是需要使用 Https 请求,所以我们配置基于 Https 的路由规则并指定证书。

#创建私有证书 tls.key、tls.crt 文件

# 创建自签名证书$ openssl req -x509 -nodes -days 3650 -newkey rsa:2048 -keyout tls.key -out tls.crt -subj "/CN=kubernetes.mydlq.club"

# 将证书存储到 Kubernetes Secret 中$ kubectl create secret generic cloud-mydlq-tls --from-file=tls.crt --from-file=tls.key -n kube-system#创建 Traefik Dashboard CRD 路由规则 kubernetes-dashboard-route.yaml 文件

apiVersion: traefik.containo.us/v1alpha1kind: IngressRoutemetadata: name: kubernetes-dashboard-routespec: entryPoints: - websecure tls: secretName: cloud-mydlq-tls routes: - match: Host(`kubernetes.mydlq.club`) kind: Rule services: - name: kubernetes-dashboard port: 443#创建 Kubernetes Dashboard 路由规则对象

$ kubectl apply -f kubernetes-dashboard-route.yaml -n kube-system2、方式二:使用 Ingress 方式配置 Traefik 路由规则

使用 Ingress 方式创建路由规则可言参考 Traefik 文档 Kubernetes Ingress

(1)、配置 HTTP 路由规则 (Traefik Dashboard 为例)

#创建 Traefik Ingress 路由规则 traefik-dashboard-ingress.yaml 文件

apiVersion: networking.k8s.io/v1kind: Ingressmetadata: name: traefik-dashboard-ingress namespace: kube-system annotations: kubernetes.io/ingress.class: traefik traefik.ingress.kubernetes.io/router.entrypoints: webspec: rules: - host: traefik.mydlq.club http: paths: - pathType: Prefix path: / backend: service: name: traefik port: number: 8080#创建 Traefik Dashboard Ingress 路由规则对象

$ kubectl apply -f traefik-dashboard-ingress.yaml -n kube-system(2)、配置 HTTPS 路由规则(Kubernetes Dashboard 为例)

跟上面以 CRD 方式创建路由规则一样,也需要创建使用证书,然后再以 Ingress 方式创建路由规则。

#创建私有证书 tls.key、tls.crt 文件

# 创建自签名证书$ openssl req -x509 -nodes -days 3650 -newkey rsa:2048 -keyout tls.key -out tls.crt -subj "/CN=kubernetes.mydlq.club"

# 将证书存储到 Kubernetes Secret 中$ kubectl create secret generic cloud-mydlq-tls --from-file=tls.crt --from-file=tls.key -n kube-system#创建 Traefik Dashboard Ingress 路由规则 kubernetes-dashboard-ingress.yaml 文件

apiVersion: networking.k8s.io/v1kind: Ingressmetadata: name: kubernetes-dashboard-ingress namespace: kube-system annotations: kubernetes.io/ingress.class: traefik traefik.ingress.kubernetes.io/router.tls: "true" traefik.ingress.kubernetes.io/router.entrypoints: websecurespec: tls: - hosts: - kubernetes.mydlq.club secretName: cloud-mydlq-tls rules: - host: kubernetes.mydlq.club http: paths: - path: / pathType: Prefix backend: service: name: kubernetes-dashboard port: number: 443#创建 Traefik Dashboard 路由规则对象

$ kubectl apply -f kubernetes-dashboard-ingress.yaml -n kube-system3、方式三:使用 Kubernetes Gateway API

在 Traefik v2.4 版本后支持 Kubernetes Gateway API 提供的 CRD 方式创建路由规则,上面已经简单介绍了 Gateway 是什么,这里根据该 CRD 资源创建路由规则进行演示。

- GatewayClass: GatewayClass 是基础结构提供程序定义的群集范围的资源。此资源表示可以实例化的网关类。一般该资源是用于支持多个基础设施提供商用途的,这里我们只部署一个即可。

- Gateway: Gateway 与基础设施配置的生命周期是 1:1。当用户创建网关时,GatewayClass 控制器会提供或配置一些负载平衡基础设施。

- HTTPRoute: HTTPRoute 是一种网关 API 类型,用于指定 HTTP 请求从网关侦听器到 API 对象(即服务)的路由行为。

详情可以参考:https://doc.traefik.io/traefik/v2.4/routing/providers/kubernetes-gateway/

(1)、创建 GatewayClass

#创建 GatewayClass 资源 kubernetes-gatewayclass.yaml 文件

apiVersion: networking.x-k8s.io/v1alpha1kind: GatewayClassmetadata: name: traefikspec: controller: traefik.io/gateway-controller(2)、配置 HTTP 路由规则 (Traefik Dashboard 为例)

#创建 Gateway 资源 http-gateway.yaml 文件

apiVersion: networking.x-k8s.io/v1alpha1kind: Gatewaymetadata: name: http-gateway namespace: kube-systemspec: gatewayClassName: traefik listeners: - protocol: HTTP port: 80 routes: kind: HTTPRoute namespaces: from: All selector: matchLabels: app: traefik#创建 HTTPRoute 资源 traefik-httproute.yaml 文件

apiVersion: networking.x-k8s.io/v1alpha1kind: HTTPRoutemetadata: name: traefik-dashboard-httproute namespace: kube-system labels: app: traefikspec: hostnames: - "traefik.mydlq.club" rules: - matches: - path: type: Prefix value: / forwardTo: - serviceName: traefik port: 8080 weight: 1(3)、配置 HTTPS 路由规则(Kubernetes Dashboard 为例)

跟上面创建两种路由方式一样,也需要创建使用证书,然后再结合 Gateway 和 HTTPRoute 方式创建路由规则。

#创建私有证书 tls.key、tls.crt 文件

# 创建自签名证书$ openssl req -x509 -nodes -days 3650 -newkey rsa:2048 -keyout tls.key -out tls.crt -subj "/CN=kubernetes.mydlq.club"

# 将证书存储到 Kubernetes Secret 中$ kubectl create secret generic cloud-mydlq-tls --from-file=tls.crt --from-file=tls.key -n kube-system#创建 Gateway 资源 https-gateway.yaml 文件

apiVersion: networking.x-k8s.io/v1alpha1kind: Gatewaymetadata: name: https-gatewayspec: gatewayClassName: traefik listeners: - protocol: HTTPS port: 443 hostname: kubernetes.mydlq.club tls: certificateRef: kind: Secret group: core name: cloud-mydlq-tls routeOverride: certificate: Deny routes: kind: HTTPRoute namespaces: from: All selector: matchLabels: app: traefik#创建 HTTPRoute 资源 kubernetes-httproute.yaml 文件

apiVersion: networking.x-k8s.io/v1alpha1kind: HTTPRoutemetadata: name: kubernetes-dashboard-httproute namespace: kube-system labels: app: traefikspec: hostnames: - "kubernetes.mydlq.club" rules: - matches: - path: type: Prefix value: / forwardTo: - serviceName: kubernetes-dashboard port: 443 weight: 1五、方式创建路由规则后的应用

1、配置 Host 文件

客户端想通过域名访问服务,必须要进行 DNS 解析,由于这里没有 DNS 服务器进行域名解析,所以修改 hosts 文件将 Traefik 所在节点服务器的 IP 和自定义 Host 绑定。打开电脑的 Hosts 配置文件,往其加入下面配置:

192.168.2.12 traefik.mydlq.club kubernetes.mydlq.club2、访问对应应用

#访问 Traefik Dashboard

打开浏览器输入地址:http://traefik.mydlq.club 打开 Traefik Dashboard。

#访问 Traefik Dashboard

打开浏览器输入地址:https://cloud.mydlq.club 打开 Dashboard Dashboard。

到此文章结束,可以访问我的 Github 下载 部署文件,别忘点颗 Start!!

---End---

如果本文对你有帮助,可以关注我的公众号”小豆丁技术栈”了解最新动态,顺便也请帮忙 github 点颗星哦

感谢